Modifikasi Least Significant Bits pada Gambar sebagai Data Hiding Steganography

DOI:

https://doi.org/10.56705/ijodas.v2i3.48Keywords:

Steganography, Cryptography, LSB, Image encryption, Data SecurityAbstract

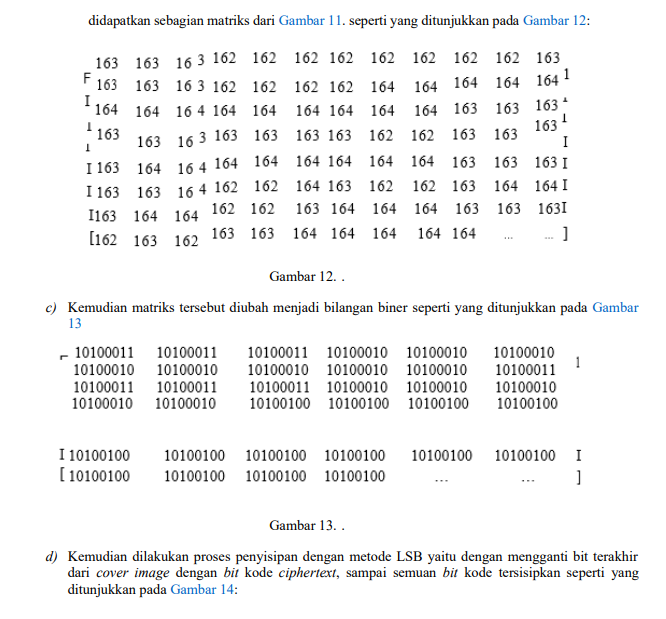

Penelitian ini menghasilkan kombinasi teknik steganografi dan kriptografi dengan metode LSB. merupakan teknik kriptografi yang populer dapat diterapkan pada citra digital. Nilai piksel citra digital hanya berkisar 0 sampai 255, Dalam penelitian ini diusulkan untuk mengkonversi nilai piksel citra menjadi 16bit sehingga kunci yang digunakan dapat lebih bervariasi. Hasil eksperimen membuktikan adanya peningkatan keamanan serta nilai imperceptibility yang tetap terjaga. Hal ini dibuktikan dengan hasil PSNR 77,79dB, MSE 0.0005dB

Downloads

References

Sugiarti and Mirnawati, “Implementasi Algoritma Goverment Standard ( GOST ) dalam Pengamanan File Dokumen,” Indones. J. Data Sci., vol. 1, no. 2, pp. 52–56, 2020.

H. Nursan and Muslim, “Penerapan Metode Digital Watermarking dan Privilege pada Dokumen Skripsi,” Indones. J. Data Sci., vol. 1, no. 1, pp. 19–22, 2020.

Z. A. I. Niswati, “STEGANOGRAFI BERBASIS LEAST SIGNIFICANT BIT ( LSB ) Abstrak . Penelitian ini bertujuan untuk menerapkan metode LSB untuk menyisipkan pesan gambar ke gambar grayscale . Hal ini diperlukan karena sering terjadi bahwa pesan gambar dikirim adalah pesan rahasi,” vol. 5, no. 2, pp. 181–191, 1979.

E. Roza and M. Mujirudin, “Studi Multicast,” Rekayasa Teknol., vol. 5, no. 1, 2013.

D. Susanti, “Analisis Modifikasi Metode Playfiar Cipher Dalam Pengamanan Data,” Indones. J. Data Sci., vol. 1, no. 1, pp. 1–80, 2020.

A. I. Auliyah, “Implementasi Kombinasi Algoritma Enkripsi Rivest Shamir Adleman ( Rsa ) dan Algoritma Kompresi Huffman Pada File Document,” Indones. J. Data Sci., vol. 1, no. 1, pp. 23–28, 2020.

Y. P. Dewi, “Pengembangan Teknik Steganografi Dengan Kriptografi Modifikasi dari Caesar Cipher dan SHA-256 Untuk Merahasiakan Pesan,” J. Comput. Sci. Vis. …, vol. 5, pp. 10–21, 2020.

E. Fitri Jayanti, W. Wamiliana, and R. Andrian, “Implementasi Kriptografi Dan Steganografi Pada Media Gambar Menggunakan Hill Cipher Dan Least Significant Bit (LSB),” J. Komputasi, vol. 5, no. 1, pp. 17–23, 2017, doi: 10.23960/komputasi.v5i1.1411.

A. R. Mido and E. I. H. Ujianto, “Analysis of Image Effect on the Combination of Rsa Cryptography and,” J. Teknol. Inf. dan Ilmu Komput., vol. 9, no. 2, pp. 279–286, 2022, doi: 10.25126/jtiik.202294852.

S. Anwar, M. I. Komputer, and U. B. Luhur, “Implementasi Pengamanan Data Dan Informasi Dengan Metode Steganografi Lsb Dan Algoritma Kriptografi Aes,” Semin. Nas. Teknol. Inf. dan Multimed. 2017, vol. 6, pp. 37–42, 2017.

M. M. Amin, “Image Steganography Dengan Metode Least Significant Bit (Lsb),” CSRID (Computer Sci. Res. Its Dev. Journal), vol. 6, no. 1, pp. 53–64, 2015.

H. Azis and F. Fattah, “Analisis Layanan Keamanan Sistem Kartu Transaksi Elektronik Menggunakan Metode Penetration Testing,” Ilk. J. Ilm., vol. 11, no. 2, p. 167, 2019, doi: 10.33096/ilkom.v11i2.447.167-174.

Y. Salim and H. Azis, “Metode Digital Watermark Pada File Penelitian Dosen,” Ilk. J. Ilm., vol. 9, no. 2, pp. 161–166, 2017.

F. Muharram, H. Azis, and A. R. Manga, “Analisis Algoritma pada Proses Enkripsi dan Dekripsi File Menggunakan Advanced Encryption Standard (AES),” Pros. Semin. Nas. Ilmu Komput. dan Teknol. Inf., vol. 3, no. 2, pp. 112–115, 2018.

A. Djamalilleil, M. Muslim, Y. Salim, E. I. Alwi, H. Azis, and Herman, “Modified Transposition Cipher Algorithm for Images Encryption,” Proc. - 2nd East Indones. Conf. Comput. Inf. Technol. Internet Things Ind. EIConCIT 2018, pp. 1–4, 2018, doi: 10.1109/EIConCIT.2018.8878326.

H. Azis and R. Wardoyo, “Penerapan Network Steganography Menggunakan Metode Modifikasi LACK Dan Layanan Message Authentication Code Pada Voip Network Steganography System with modification of LACK and Message Authentication Code on VoIP,” Semin. Nas. Komun. dan Inform., pp. 13–19, 2015.

David, A. Murtado, and U. Kasma, “Steganografi pada Citra BMP 24-Bit Menggunakan Metode Least Significant Bit,” J. Ilm. SISFOTENIKA, vol. 2, no. 1, pp. 71–80, 2012.

A. A. Gofur and U. D. Widianti, “Sistem Peramalan Untuk Pengadaan Material Unit Injection Di Pt. Xyz,” Komputa J. Ilm. Komput. dan Inform., vol. 2, no. 2, 2015, doi: 10.34010/komputa.v2i2.86.

Irfan, “Penyembunyian Informasi ( steganography ) Gambar Menggunakan Metode LSB ( Least Significant Bit ),” Rekayasa Teknol., vol. 5, no. 1, pp. 1–6, 2013.

E. S. Aisyah, R. Rosdiana, and M. R. Qodri, “Implementasi Steganografi Dengan Metode Lsb Untuk Mengamankan Informasi Akun Email Pada Suatu Instansi,” SENSI J., vol. 1, no. 1, pp. 24–30, 2015, doi: 10.33050/sensi.v1i1.722.

Bakir and Hozairi, “Implementasi Metode Least Significant Bit ( LSB ) Dengan Enkripsi Cipher Caesar Pada Steganografi Menggunakan Image Processing,” JUSTINDO (Jurnal Sist. Teknol. Inf. Indones., vol. 3, pp. 75–81, 2018.

A. Muis, “Steganografi Metode Least Significant Bit pada Citra Bitmap dengan Teknik Kompres Data dan Ekspansi Wadah,” UIN Alauddin Makassar, 2011.

N. Rokhman and J. Maharanti, “Deteksi Steganografi Berbasis Least Significant Bit (LSB) Dengan Menggunakan Analisis Statistik,” IJCCS (Indonesian J. Comput. Cybern. Syst., vol. 5, no. 2, pp. 57–62, 2013, doi: 10.22146/ijccs.2007.

Published

Issue

Section

License

Authors retain copyright and full publishing rights to their articles. Upon acceptance, authors grant Indonesian Journal of Data and Science a non-exclusive license to publish the work and to identify itself as the original publisher.

Self-archiving. Authors may deposit the submitted version, accepted manuscript, and version of record in institutional or subject repositories, with citation to the published article and a link to the version of record on the journal website.

Commercial permissions. Uses intended for commercial advantage or monetary compensation are not permitted under CC BY-NC 4.0. For permissions, contact the editorial office at ijodas.journal@gmail.com.

Legacy notice. Some earlier PDFs may display “Copyright © [Journal Name]” or only a CC BY-NC logo without the full license text. To ensure clarity, the authors maintain copyright, and all articles are distributed under CC BY-NC 4.0. Where any discrepancy exists, this policy and the article landing-page license statement prevail.